이번에는 docker 분석 유형이다.

1. Background

Docker는 container, VM으로 나뉘는데 구조의 차이점은 다음과 같다.(자세히 알아보지 않아도 된다)

이제 분석을 위한 docker 명령어를 알아보자.

docker 명령어는 다양한데 다음은 분석하기 위한 명령어들을 요약한 것이다.

리눅스 docker 설치방법

sudo apt-get install docker.io2. Analyzing

이제 본격적으로 문제를 살펴보고 분석 해보자.

문제 시나리오

인도의 Buszbee마을 Busybox에서 치명적인 바이러스가 벌들을 죽이고 있습니다. 유감스럽게도 당신은 마을에 가서 바이러스와 맞서 싸워야 합니다. 감염된 파일들에서 플래그를 가져오세요.

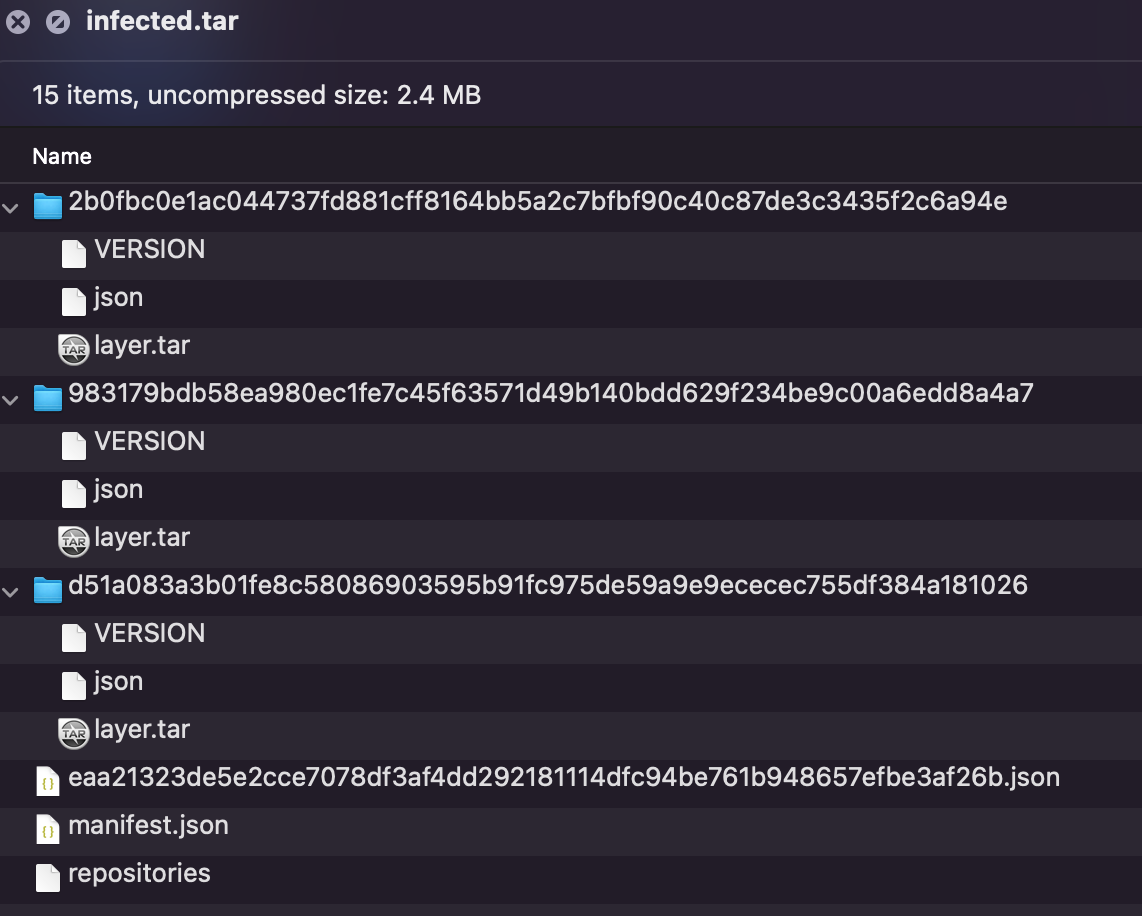

문제파일은 다음과 같다.

그냥 tar파일, docker파일 둘중 하나일 것인데, 미리보기를 통하여 확인해보자.

위 구조는 전형적인 docker 구조인 것을 파악할 수 있다.

그러면 이 infected.tar을 가지고 분석을 해보자.

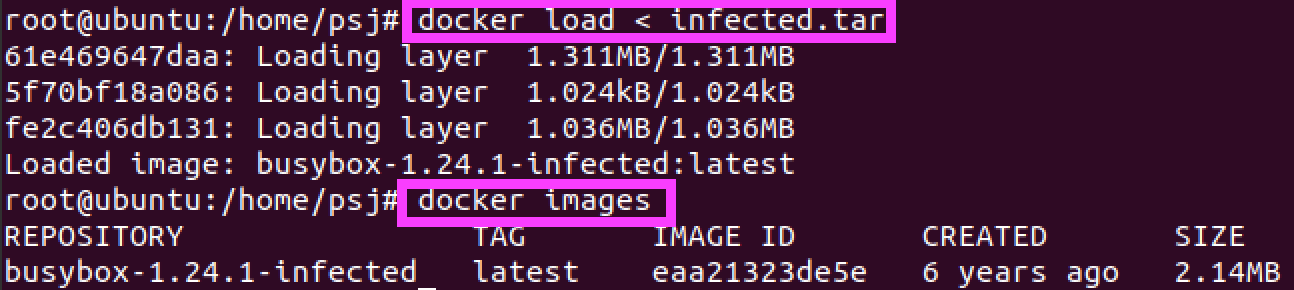

일단 다음과 같이 docker 이미지를 mount 하고 잘 되었는지 아래의 명령어로 확인할 수 있다.

이제 docker를 실행하고 잘 되었는지 확인해보자.

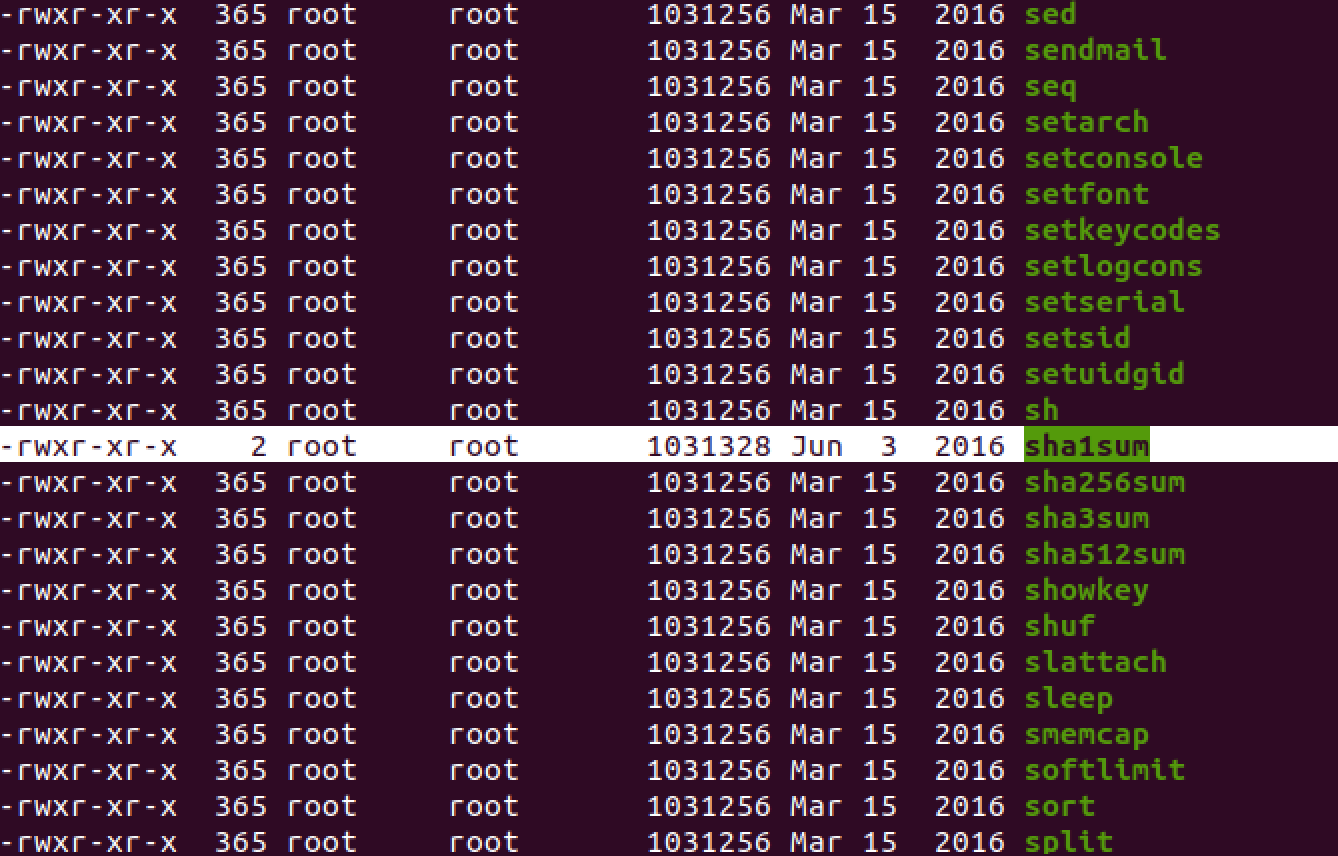

리눅스 악성파일 감염이라고 하면 가장 많은 것은 명령어에서 실행 되는 것이다.

그러면 명령어 파일들이 추가된 시간 같은 것들을 비교해봐서 무엇이 비정상적인지 골라내면 된다.

명령어 파일은 "/bin"에 있으니 들어가서 ls -al로 무슨 파일이 비정상적인지 확인해보자.

위와 같이 "cat", "sha1sum" 만 생성시간이 다르다.

그러면 두 파일만 strings로 확인해보면 둘 파일 모두에 플래그가 있는 것을 확인할 수 있다.

'Forensics' 카테고리의 다른 글

| [대회 문제 풀이로 이해하는 디스크 포렌식 분석] - Thumbnail, Skype, Recycle.bin 분석 (0) | 2022.07.17 |

|---|---|

| [대회 문제 풀이로 이해하는 디스크 포렌식 분석] - APK (0) | 2022.07.03 |

| [대회 문제 풀이로 이해하는 디스크 포렌식 분석] - John the Ripper (1) | 2022.05.29 |

| [대회 문제 풀이로 이해하는 디스크 포렌식 분석] - Mail Analysis _Recyle.Bin (0) | 2022.05.07 |

| [대회 문제 풀이로 이해하는 디스크 포렌식 분석] - P2P + $Logfile (0) | 2022.03.27 |

![[대회 문제 풀이로 이해하는 디스크 포렌식 분석] - Docker](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2FGD7AX%2FbtrGmoGomab%2FAAAAAAAAAAAAAAAAAAAAAFasOYm_mGIeS-qVJUkurGVEAemg4f_lc2uzM_zNRG5m%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1777561199%26allow_ip%3D%26allow_referer%3D%26signature%3DVyQhnWUIenHy23jdiZToiWcevWQ%253D)